Keamanan informasi menjadi salah satu aspek paling krusial dalam dunia bisnis digital. PG Soft, sebagai salah satu penyedia permainan berbasis perangkat lunak terkemuka, menyadari pentingnya protokol keamanan informasi. Dengan adanya serangan siber yang kian meningkat, PG Soft berkomitmen untuk menerapkan standar keamanan yang tinggi guna melindungi data dan informasi sensitif. Artikel ini akan membahas berbagai aspek dari protokol keamanan informasi PG Soft secara mendalam.

Prinsip Dasar Keamanan Informasi

Protokol keamanan informasi PG Soft didasarkan pada tiga prinsip utama: kerahasiaan, integritas, dan ketersediaan. Kerahasiaan memastikan bahwa akses ke informasi terbatas hanya kepada pihak-pihak yang berwenang. PG Soft menggunakan enkripsi tingkat tinggi untuk melindungi data pengguna dan sistem. Integritas bertujuan untuk menjaga keakuratan dan kelengkapan informasi. PG Soft menggunakan teknologi deteksi dan pencegahan ancaman untuk memastikan bahwa data tidak mengalami perubahan yang tidak sah. Ketersediaan mengacu pada kemampuan data untuk dapat diakses oleh pihak yang berwenang kapan pun diperlukan. Sistem keamanan PG Soft dirancang untuk mencegah downtime dan memastikan ketersediaan layanan secara berkelanjutan. Dengan menerapkan ketiga prinsip ini, protokol keamanan informasi PG Soft dapat memberikan perlindungan yang maksimal terhadap ancaman potensial.

Teknologi Keamanan yang Digunakan

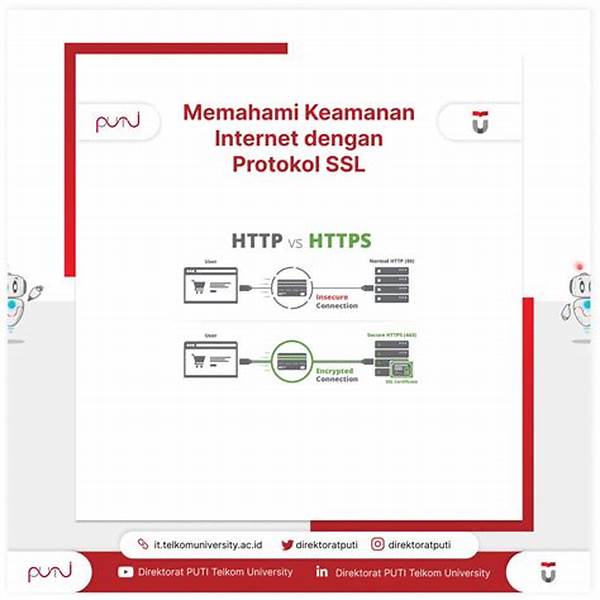

1. Enkripsi Data: Protokol keamanan informasi PG Soft mengimplementasikan enkripsi data end-to-end untuk melindungi informasi pengguna dari akses yang tidak sah.

2. Firewall dan IDS: PG Soft menggunakan firewall canggih dan sistem deteksi intrusi (IDS) untuk menganalisis dan memfilter lalu lintas jaringan agar tetap aman dari potensi ancaman siber.

3. Kontrol Akses: Sistem kontrol akses yang ketat memastikan hanya pihak yang berwenang yang dapat memasuki sistem dan mengolah data sensitif.

4. Pembaruan Keamanan: PG Soft berkomitmen untuk selalu memperbarui perangkat lunak keamanan secara berkala guna menghadapi ancaman baru yang muncul.

5. Audit Keamanan: Regular audit dilakukan untuk memastikan bahwa protokol keamanan informasi PG Soft berjalan dengan efektif dan sesuai dengan standar industri.

Manajemen Risiko dan Pengujian

Dalam rangka meningkatkan efektivitas protokol keamanan informasi PG Soft, manajemen risiko adalah komponen penting yang tidak bisa diabaikan. PG Soft melakukan identifikasi risiko secara berkala untuk mengetahui potensi ancaman yang mungkin mengintai. Selain itu, mereka juga menerapkan pengujian ketahanan sistem secara reguler. Pengujian ini bertujuan untuk memastikan bahwa mekanisme keamanan yang ada mampu menahan serangan dari luar maupun dalam. Dengan metode ini, PG Soft dapat memperkirakan dampak potensial dari setiap ancaman dan merancang langkah mitigasi yang tepat.

Selanjutnya, evaluasi dan pemantauan berkelanjutan dilakukan untuk menilai efektivitas dari kebijakan dan prosedur keamanan. Hal ini mencakup peninjauan sistem keamanan dan pengujian penetrasi. PG Soft percaya bahwa pengujian semacam ini bukan hanya sebuah keharusan, melainkan bagian integral dari manajemen keamanan informasi. Dengan langkah-langkah ini, protokol keamanan informasi PG Soft dapat terus diperbarui dan disesuaikan dengan perkembangan teknologi dan ancaman yang ada.

Perlindungan Data Pengguna

Perlindungan data pengguna adalah prioritas utama dalam protokol keamanan informasi PG Soft. Untuk memastikan hal ini, PG Soft menerapkan kebijakan privasi yang ketat dan mematuhi regulasi perlindungan data internasional. Data pengguna dienkripsi dan disimpan dengan aman di pusat data yang memiliki standar keamanan tinggi. Selain itu, PG Soft juga menerapkan double authentication dan password management guna memastikan hanya pengguna terverifikasi yang dapat mengakses informasi pribadinya. Dengan pendekatan ini, protokol keamanan informasi PG Soft menjamin bahwa privasi dan keamanan data pengguna tetap terlindungi.

Prosedur Keamanan Operasional

Prosedur keamanan operasional merupakan bagian penting dari protokol keamanan informasi PG Soft. Langkah-langkah operasional mencakup pelatihan rutin bagi karyawan terkait kebijakan keamanan dan kesadaran ancaman siber. PG Soft percaya bahwa sumber daya manusia yang sadar akan pentingnya keamanan informasi merupakan aset berharga dalam melawan ancaman siber. Selain itu, kebijakan penggunaan perangkat keras dan perangkat lunak diatur secara ketat untuk mencegah kebocoran data. Sementara itu, otomasi prosedur audit keamanan dilakukan untuk memastikan efisiensi dan akurasi dalam pemantauan keamanan.

Kesadaran dan Pendidikan Keamanan

Pentingnya kesadaran dan pendidikan keamanan menjadi fokus utama dalam protokol keamanan informasi PG Soft. Melalui program edukasi reguler, semua karyawan dilatih untuk mengenali potensi ancaman dan langkah-langkah mitigasinya. Pendidikan ini mencakup pengetahuan tentang phishing, malware, dan metode serangan lainnya. PG Soft memastikan bahwa setiap individu dalam organisasi memiliki pengetahuan yang memadai untuk melindungi informasi dan aset digital perusahaan. Dengan ini, setiap elemen dalam organisasi dapat berkontribusi pada penguatan keamanan informasi.

Kesimpulan

Protokol keamanan informasi PG Soft dirancang untuk melindungi data dan informasi dengan efektivitas tinggi. Dengan menerapkan prinsip dasar keamanan informasi, menggunakan teknologi mutakhir, manajemen risiko, serta meningkatkan kesadaran keamanan, PG Soft telah menunjukkan komitmennya terhadap perlindungan data. Semua aspek ini tidak hanya memenuhi standar industri tetapi juga mengarah pada inovasi berkelanjutan dalam kebijakan dan prosedur keamanan mereka. Oleh karena itu, bagi pengguna dan mitra PG Soft, protokol keamanan informasi ini memberikan jaminan bahwa data dan informasi akan selalu dalam pengawasan yang baik dan aman.